「智东西」晚报第1431期2020.3.11 周三

#今日要闻#

1、美国再次延长华为临时许可至5月15日

3月11日消息,美国政府表明,将延长华为临时许可证到5月15日,允许美国企业与华为之间开展业务。自2019年5月,美国商务部以国家安全为由,将华为纳入实体清单,不过,该部门随后多次延长临时许可限制。在此前,美国商务部曾将其延长至2020年4月1日。

2、微软任埃里克·霍维茨担任首席科学家

3月11日消息,据报道,日前,微软任命埃里克·霍维茨(Eric Horvitz)担任首席科学家,领导公司的先进技术研发业务。有观点认为,霍维茨将“继承”沈向洋在微软中指导人工智能发展方向的工作。这是微软首次任命首席科学家,也是自去年11月沈向洋离职微软后,微软高层调整的又一新动向。据悉,埃里克·霍维茨是微软长期的技术研究人员,也曾经领导微软研究院的工作。

3、Uber在旧金山重启自动驾驶测试

3月11日消息,据外媒报道,日前,Uber正式恢复在旧金山的自动驾驶路测工作。Uber表明,公司将把路测时间限制在数周内,同时Uber将完成代码库及基础设施的升级,并配置两辆沃尔沃XC90原型车,每辆测试车辆将在前排座椅处安排两名安全驾驶员。

#人工智能#

1、品览宣布完成数千万元Pre-A+轮融资

3月11日消息,通用AI物品识别云平台品览近日宣布完成数千万元Pre-A+轮融资,本轮融资由梅花创投领投,快创营跟投,毅仁资本担任独家财务顾问。资金将重点用于通用AI物品识别云平台亿览通的产品迭代,公司人才建设以及市场拓展。

品览成立于2018年6月,该公司专注通用AI物品识别技术,为企业提供基于物品图像识别的大数据分析和企业运营管控自动化服务,公司方案已经在零售、仓储、建筑设计等领域已经有落地与应用。

#AI芯片#

1、105个集成电路等新兴产业项目落户上海

3月11日消息,以战略性新兴产业为主的105个项目通过“云签约”方式,落户上海嘉定区,总投资额超过276亿元。据了解,其中,集成电路及物联网、新能源汽车及汽车智能化、高性能医疗设备及精准医疗、智能制造及机器人项目占到项目总数的近7成。其中包括以中振交通、卡酷思中国为代表的汽车智能化总部项目和研发中心项目;以中盈优创资讯、图律人工智能为代表的物联网、人工智能及工业互联网项目。

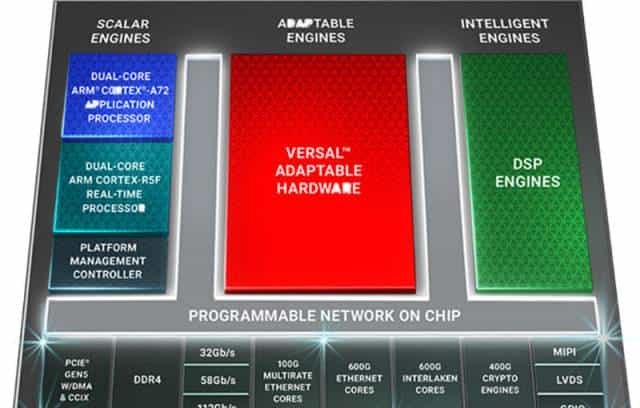

2、赛灵思推出Versal Premium自适应平台

3月11日,赛灵思宣布推出目前计算密度最高的自适应平台Versal Premium。据介绍,Versal Premium系列基于当前正在供货的Versal AI Core与Versal Prime ACAP系列打造,具备112Gbps PAM4收发器、数百GbE (千兆位以太网)和Interlaken连接、高速加密以及内置DMA、同时支持CCIX和CXL支持的PCIe Gen5。配合Vitis统一软件平台与Vivado设计套件,Versal Premium可为软件与硬件开发者提供完整的解决方案堆栈。

据称,Versal Premium系列将于2021年上半年开始为早期用户提供样品。目前已提供文档,客户可立即使用Versal Prime评估套件开始原型设计。Versal Prime器件与Versal Premium器件拥有众多一样的架构模块,支持引脚迁移至Versal Premium。

3、平头哥基础软件平台YoC通过IEC认证

3月11日消息,阿里巴巴宣布平头哥基础软件平台YoC通过IEC 61508:2010功能安全认证,成为全球唯一通过该标准规范认证的物联网软件平台。国际认证机构SGS集团为平头哥颁发了SIL 3功能安全证书。据悉,国际电工委员会(IEC)制定的IEC 61508标准,定义了电气/电子/可编程设备功能安全的基本准则。

#5G#

1、电信联通开启5G SA无线主设备资格预审

3月10日,中国电信和中国联通发布“2020年5G SA新建工程无线主设备联合聚焦采购项目聚焦资格预审公告”。项目聚焦资格预审有效期限为3月20日至2020年9月30日。公告显示,中国电信和中国联通相关本地网5G建设所需SA无线主设备,共约25万站,具体采购数量以招标文件为准。本次聚焦资格预审采购5G SA BBU、AAU等无线主设备。

#自动驾驶#

1、新石器获近2亿元融资 理想汽车领投

3月11日消息,无人配送初创企业新石器近期完成一笔A+轮融资,融资规模近2亿元人民币。该轮融资由李想的理想汽车领投,此外新投资人毅达资本加入,老股东云启资本和耀途资本追加投资。新石器是一家起步于无人配送的无人车公司。本轮融资完成后,李想的理想汽车扩大了持股比例,成为新石器继CEO余恩源之后第二大股东。此外,新石器在2020年还会有一笔新的融资。

#移动终端#

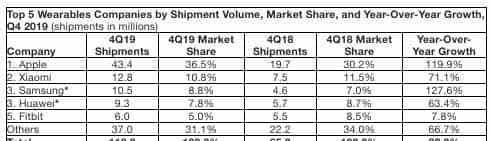

1、IDC:2019全球可穿戴设备出货3.4亿部

3月11日消息,IDC发布全球季度可穿戴设备报告,2019年第四季度全球可穿戴设备出货量增长82.3%,达到1.189亿部,2019年全年可穿戴设备出货量达到3.365亿部。大幅增长主要来自于可穿戴耳机的大幅增长,可穿戴耳机占到整个市场份额的55.3%。苹果在2019年四季度的出货量为4340万部,位列第一;小米排名第二,出货量为1280万部;三星紧随苹果和小米之后,华为排名第四。

2、苹果折叠手机或将使用两款独立屏幕

3月11日消息,据外媒报道,最新公布的一项专利申请文件显示,苹果公司可能以一种更实用的方式来制造折叠式iPhone或iPad。根据文件描述,苹果的折叠技术使用两块完全独立的屏幕,当展开时可以作为一个显示器使用。苹果在文件中称,电子设备可以使用传感器测量和其他信息来检测两块设备的边缘是否相邻,两块屏幕邻接时,设备可以从独立操作模式转换到联合操作模式。此外,申请文件还显示,可以用磁铁来对齐屏幕。

#智能家居#

1、谷歌将发布第二代Chromecast Ultra

3月11日消息,据9to5Mac消息,谷歌计划今年推出一款基于Android电视的第二代Chromecast Ultra,并配备外部遥控器。该设备代号为“sabrina”,支持4K HDR内容,Chromecast蓝牙和WiFi连接。配备的遥控器有一个麦克风和一个专用的谷歌助手按钮,可以通过语音控制内容,遥控器也是可编程的,能连接到电视上。这款新设备本来应该在Google I/O 2020和Pixel 4a一起发布,但随着Google I/O 2020的撤销,发布日期也将延后。

#智能汽车#

1、受疫情影响 丰田决定减产雷克萨斯

3月11日消息,据共同社报道,受疫情影响,中国需求下滑,丰田汽车公司基本决定减产高档车品牌雷克萨斯。据悉,从3月16日到月底,丰田汽车九州(福冈县宫若市)和丰田的田原工厂(爱知县田原市)的生产线可能比当初计划减产6%左右。

2、东风日产:襄阳工厂计划3月13日复产

3月11日消息,据报道,东风日产位于襄阳工厂的总装布线计划于3月13日启动,随后就将会有整车下线。不过内部人士强调,目前的时间点只是计划,随时都有变化的可能性。

3、红旗1-2月销量1.64万辆 同比增104%

3月11日消息,一汽红旗品牌公布了2月销量数据,2月份红旗销售整车3752辆,同比增长32.5%。前两月累计销量1.64万辆,同比增长103.8%。

4、特斯拉再曝车身铭牌信息和实车不符

3月11日消息,特斯拉再曝车身铭牌信息和实车不符。一位特斯拉维权车主近日声称,他购买了一辆四驱版Model 3,但车辆一致性证书、车身铭牌标注信息显示车型名称和后电机型号为P版Model 3,轮胎规格、最高设计时速等信息显示的是四驱版Model 3。

5、丰田研发相对精度50厘米以下高精地图

3月11日消息,据外媒报道,丰田汽车自动驾驶软件研发公司丰田高级研究所(TRI-AD)成功完成了多项概念验证,展示了一款路面高精地图,该地图的相对精度达到50厘米以下。据悉,该概念验证表明,目前可以通过分析、移除和纠正非地图图像像素(如汽车、阴影以及卫星图像中因建筑物倾斜造成的遮挡),自动提取所需的地图信息。目前,TRI-AD已经创建了东京23个区以及全球6个城市相对精度达25厘米的地图,并证实此类地图适用于自动驾驶车辆。

6、LG向国产特斯拉供应811低钴三元电池

3月11日消息,LG化学向国产特斯拉供应的是811(镍钴锰)型三元锂电池。初定供货量10-13吉瓦时,比宁德时代略多。磷酸铁锂和811三元锂电池会用于未来国产特斯拉不同续航的产品上。此前报道称,宁德时代和特斯拉初步约定的供货量不少于特斯拉上海超级工厂(一期)规划产能的40%。针对上述信息,LG化学暂未回复。

7、宁德时代布局智能微网一体化储充系统

3月11日消息,针对“宁德时代联合百城新能源成立一家新能源科技公司”的消息,宁德时代回应称,“合资公司是正式布局智能微网一体化储充系统。这个系统是宁德时代研发的,集储能服务、充电服务和电动汽车检测服务三大功能于一体的系统设备,解决传统充电站配电难、选址难、对电网存在冲击风险的问题,可以快速形成大功率超级快充网络。”

#通信#

1、中国联通:李国华退任执行董事兼总裁

3月11日消息,中国联通在港交所公告称,由于年龄缘由,李国华已退任本公司执行董事兼总裁职务,自2020年3月11日起生效。

感谢阅读。点击关注上船,带你浪在科技前沿~

相关文章