更多原创内容请关注微信公众号:纳思稻壳

1. 详细介绍

SafeLine 是什么?

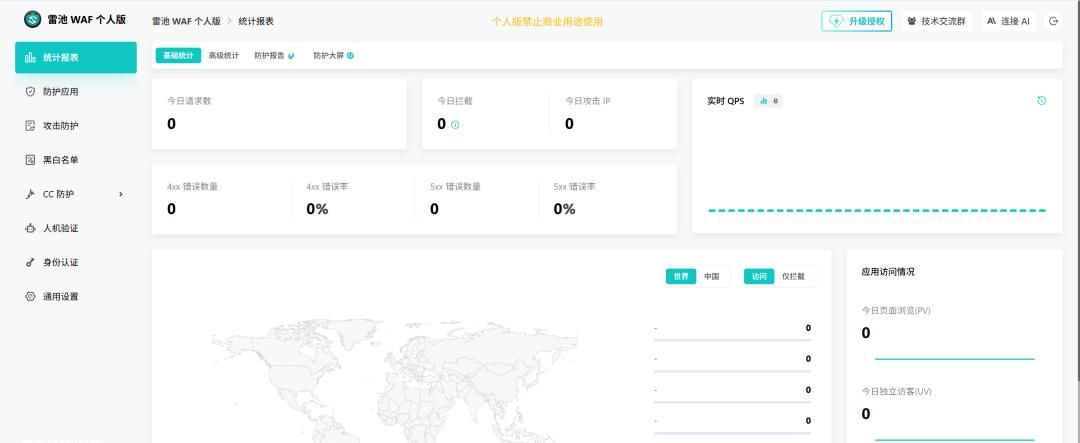

SafeLine,中文名 “雷池”,是一款简单好用, 效果突出的 Web 应用防火墙(WAF),可以保护 Web 服务不受黑客攻击。

雷池通过过滤和监控 Web 应用与互联网之间的 HTTP 流量来保护 Web 服务。可以保护 Web 服务免受 SQL 注入、XSS、 代码注入、命令注入、CRLF 注入、ldap 注入、xpath 注入、RCE、XXE、SSRF、路径遍历、后门、暴力破解、CC、爬虫 等攻击。

✨ 特性

- 防护 Web 攻击

- ⏰ 防爬虫, 防扫描

- ️前端代码动态加密

- 基于源 IP 的访问速率限制

- HTTP 访问控制

工作原理

雷池通过阻断流向 Web 服务的恶意 HTTP 流量来保护 Web 服务。雷池作为反向代理接入网络,通过在 Web 服务前部署雷池,可在 Web 服务和互联网之间设置一道屏障。

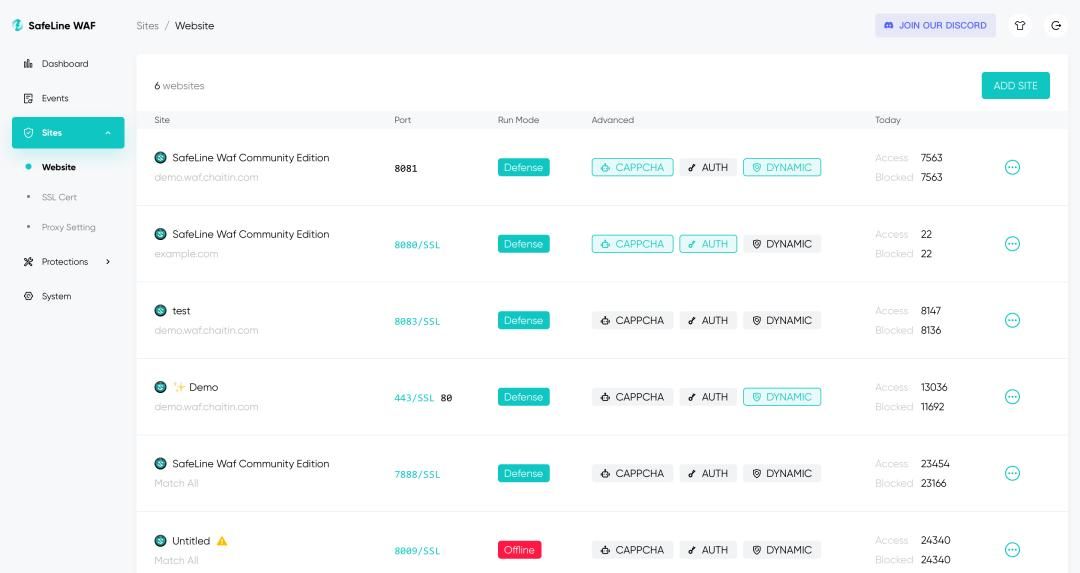

⚡️ 项目截图

|

|

|

|

|

|

2.功能特性

- 阻断 Web 攻击 可以防御所有的 Web 攻击,例如 SQL 注入、XSS、代码注入、操作系统命令注入、CRLF 注入、XXE、SSRF、路径遍历 等等。

- 限制访问频率 限制用户的访问速率,让 Web 服务免遭 CC 攻击、暴力破解、流量激增 和其他类型的滥用。

- 人机验证 互联网上有来自真人用户的流量,但更多的是由爬虫, 漏洞扫描器, 蠕虫病毒, 漏洞利用程序等自动化程序发起的流量,开启雷池的人机验证功能后真人用户会被放行,恶意爬虫将会被阻断。

- 身份认证 雷池的 “身份认证” 功能可以很好的解决 “未授权访问” 漏洞,当用户访问您的网站时,需要输入您配置的用户名和密码信息,不持有认证信息的用户将被拒之门外。

- 动态防护 在用户浏览到的网页内容不变的情况下,将网页赋予动态特性,对 HTML 和 JavaScript 代码进行动态加密,确保每次访问时这些代码都以随机且独特的形态呈现。

核心能力展示

|

Legitimate User |

Malicious User |

|

|

阻断 Web 攻击 |

|

|

|

限制访问频率 |

|

|

|

人机验证 |

|

|

|

身份认证 |

|

|

|

HTML 动态防护 |

|

|

|

JS 动态防护 |

|

|

3. 安装指南

下面介绍飞牛 NAS 通过 Docker 进行部署, 其它部署方式请参考官方文档:

环境要求:

- 操作系统:Linux

- CPU 指令架构:x86_64, arm64(需要购买授权)

- CPU 指令架构:x86_64 架构需要支持 ssse3 指令集

- 软件依赖:Docker 20.10.14 版本以上

- 软件依赖:Docker Compose 2.0.0 版本以上

- 最低资源需求:1 核 CPU / 1 GB 内存 / 5 GB 磁盘

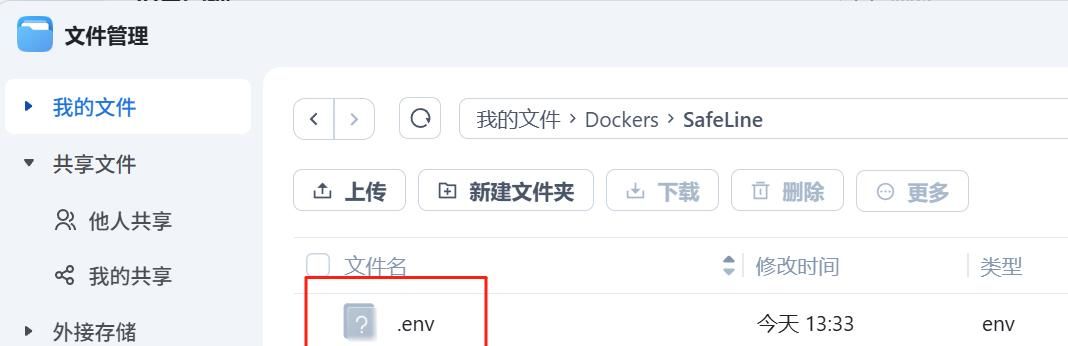

1. 打开飞牛的 文件管理,新建文件夹用于存放 SafeLine 文件。

2. 复制新建文件的原始路径备用。

3. 在电脑里面新建文件 .env 并填入以下内容, 然后通过飞牛文件管理上传到 SafeLine 文件夹中。

SAFELINE_DIR=/vol1/1000/Dockers/SafeLine

IMAGE_TAG=latest

MGT_PORT=9443

POSTGRES_PASSWORD=safeline1234@

SUBNET_PREFIX=172.22.222

IMAGE_PREFIX=swr.cn-east-3.myhuaweicloud.com/chaitin-safeline

ARCH_SUFFIX=

RELEASE=

REGION=

配置文件的格式说明如下:

- SAFELINE_DIR: 雷池安装目录,如 /vol1/1000/Dockers/SafeLine。

- IMAGE_TAG: 要安装的雷池版本,保持默认的 latest 即可。

- MGT_PORT: 雷池控制台的端口,保持默认的 9443 即可。

- POSTGRES_PASSWORD: 雷池所需数据库的初始化密码,请随机生成一个。

- SUBNET_PREFIX: 雷池内部网络的网段,保持默认的 172.22.222 `即可。

- IMAGE_PREFIX: 雷池镜像源的前缀,提议根据服务器地理位置选择合适的源。

- ARCH_SUFFIX: 雷池架构的后缀,ARM 服务器需要配置为 -arm。

- RELEASE: 更新通道,LTS 版本需要配置为 -lts。

根据你的实际情况修改配置文件中的 SAFELINE_DIR 和 POSTGRES_PASSWORD 字段。 如果使用的是海外服务器提议设置 IMAGE_PREFIX=chaitin 直接通过 docker.io 拉取镜像。

4. 下载 SafeLine 的 yaml 文件到电脑中备用。

5. 在飞牛主页面找到 Docker 打开后,切换菜单 Compose -> 新增项目。

6. 创建项目页面根据实际情况定义 项目名称、选择 路径,选中 上传 docker-compose.yml 并点击选择框把 步骤 4 下载的 yaml 文件上传到 NAS中。检查无误后点击 确定 按钮进行部署。

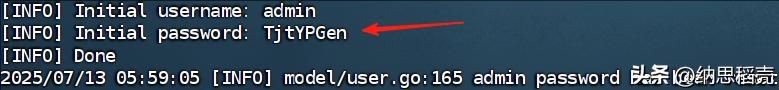

7. 等待运行后,直接在浏览器地址输入:http://<NAS地址>:9443,即可访问 SafeLine 服务。

8. 如果使用上面密码能登录,就忽略此步。不能就需要打开飞牛的终端,输入以下命令重置密码。

docker exec safeline-mgt resetadmin

9. 登录成功后,就可以进行设置。如何设置请参考 SafeLine 官方说明文档。

4. 总结

对于普通用户来说,雷池解决了NAS安全防护的三大痛点:

- 拒绝复杂配置,5分钟搞定安全防护

- 智能防御体系让黑客无从下手

- 开源免费的特性更适合家庭场景

目前公网IP越来越难申请,但既然都把NAS暴露在外网了,不如花半小时部署个安全防护。毕竟数据无价,别等被黑了才后悔没做防护!

小贴士:提议搭配强密码+定期备份使用,安全系数再+1!

© 版权声明

文章版权归作者所有,未经允许请勿转载。如内容涉嫌侵权,请在本页底部进入<联系我们>进行举报投诉!

THE END

- 最新

- 最热

只看作者